Si el sistema operativo Android fuera un barco, nosotros los tripulantes y las amenazas de seguridad el mar, no daríamos abasto para achicar toda la cantidad de agua que entraría por las filtraciones. Dejando las metáforas marineras a un lado, la realidad es que no han pasado ni 24 horas desde que el código de la vulnerabilidad de Stagefright ha sido distribuido públicamente, y ahora una compañía de seguridad acaba de dar a conocer una amenaza que modifica el código de desbloqueo de la pantalla de Android. Y no solamente eso, sino que esta amenaza además solicita el pago de una elevada cantidad de dinero a cambio de recuperar el control del móvil o la tableta. En resumen, una estafa más en Android.

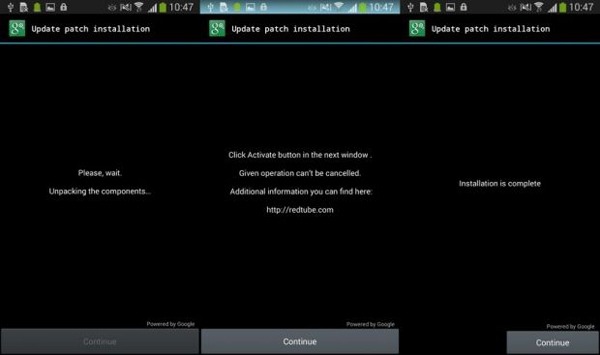

Tal y como podemos leer en el blog de la compañía de seguridad ESET, en la red está comenzando a popularizarse una amenaza para Android que modifica el código de desbloqueo de la pantalla del dispositivo del usuario, impidiendo por completo el acceso al terminal. La amenaza se está distribuyendo principalmente en tiendas de aplicaciones extra-oficiales y páginas de descarga de torrents, y viene oculta en forma de una aplicación (con extensión .APK) que, en su versión estadounidense, se descarga automáticamente bajo el nombre de «Update patch installation» («Instalación del parche de actualización«). Por si fuera poco, la aplicación suplanta el logotipo de Google (una letra «g» con fondo verde), de manera que a ojos de un usuario inexperto se trata de una trampa en la que no resulta precisamente difícil caer.

En el momento en el que el usuario autoriza la instalación de la aplicación, el teléfono inteligente o la tableta quedan infectados. Esta amenaza modifica el código de desbloqueo de la pantalla, y si el usuario intenta introducir alguna contraseña, se le muestra un mensaje (nada menos que del FBI, muy en la línea del troyano de la Policía que se distribuyó por España hace algún tiempo) en el que se solicita el pago de 450 euros para recuperar el control del terminal. La aplicación que genera este problema no se puede desinstalar, y uno de los pocos métodos accesibles que existen para recuperar el dispositivo pasa por hacer un reinicio de fábrica, perdiendo todos los datos almacenados en la memoria.

Tal y como suele ocurrir en las estafas en el sistema operativo Android, el procedimiento por el que cualquier usuario está expuesto a esta amenaza es muy sencillo:

- Entramos en una página web que distribuye esta estafa (incluso, en algunos casos, sin ser consciente de ello).

- Al entrar se nos descarga automáticamente un archivo con extensión .apk y, en cuestión de segundos, la amenaza ya está instalada en nuestro móvil.

- Cualquier usuario sin conocimientos, al ver que el archivo descargado tiene nombre de una actualización, puede pensar que se trata de una actualización de sistema operativo. En el momento en el que autorizamos la instalación de este archivo, nuestro teléfono inteligente queda entregado a la amenaza, y poco o nada podemos hacer para solucionarlo. Desde luego, jamás se nos debe pasar por la cabeza pagar ninguna cantidad de dinero, ya que lo más probable es que incluso haciendo eso no consigamos recuperar el control del móvil.

Ahora bien, también existen métodos para protegernos de esta y de cualquier otra amenaza similar. Además de utilizar el sentido común a la hora de instalar aplicaciones en nuestro móvil, lo más recomendable es que desactivemos la instalación de aplicaciones externas a la tienda de Google Play. Por lo general, esta opción viene desactivada por defecto, pero si en algún momento la hemos modificado deberemos entrar en la aplicación de Ajustes, navegar hasta el apartado de «Seguridad» y asegurarnos de que la opción de «Fuentes desconocidas» (o similar) está desactivada.